Μια καλά οργανωμένη εκστρατεία ψηφιακής κατασκοπείας, με την κωδική ονομασία «RoundPress», στοχεύει στην υποκλοπή ευαίσθητων email από κυβερνητικούς οργανισμούς. Οι κυβερνοεγκληματίες αξιοποιούν ευπάθειες τύπου zero-day και n-day σε webmail servers για να αποκτήσουν πρόσβαση σε εμπιστευτική αλληλογραφία.

Σύμφωνα με νέα έκθεση της ESET, πίσω από την επιχείρηση φαίνεται να βρίσκεται η APT ομάδα Fancy Bear (APT28), γνωστή για την υποστήριξή της από κρατικούς φορείς της Ρωσίας. Οι ερευνητές αποδίδουν την εκστρατεία στους συγκεκριμένους hackers με «μέτριο βαθμό βεβαιότητας».

Η δραστηριότητα των επιτιθέμενων ξεκίνησε από το 2023 και συνεχίστηκε με την αξιοποίηση νέων exploits που στοχεύουν τις πλατφόρμες Roundcube, Horde, MDaemon και Zimbra.

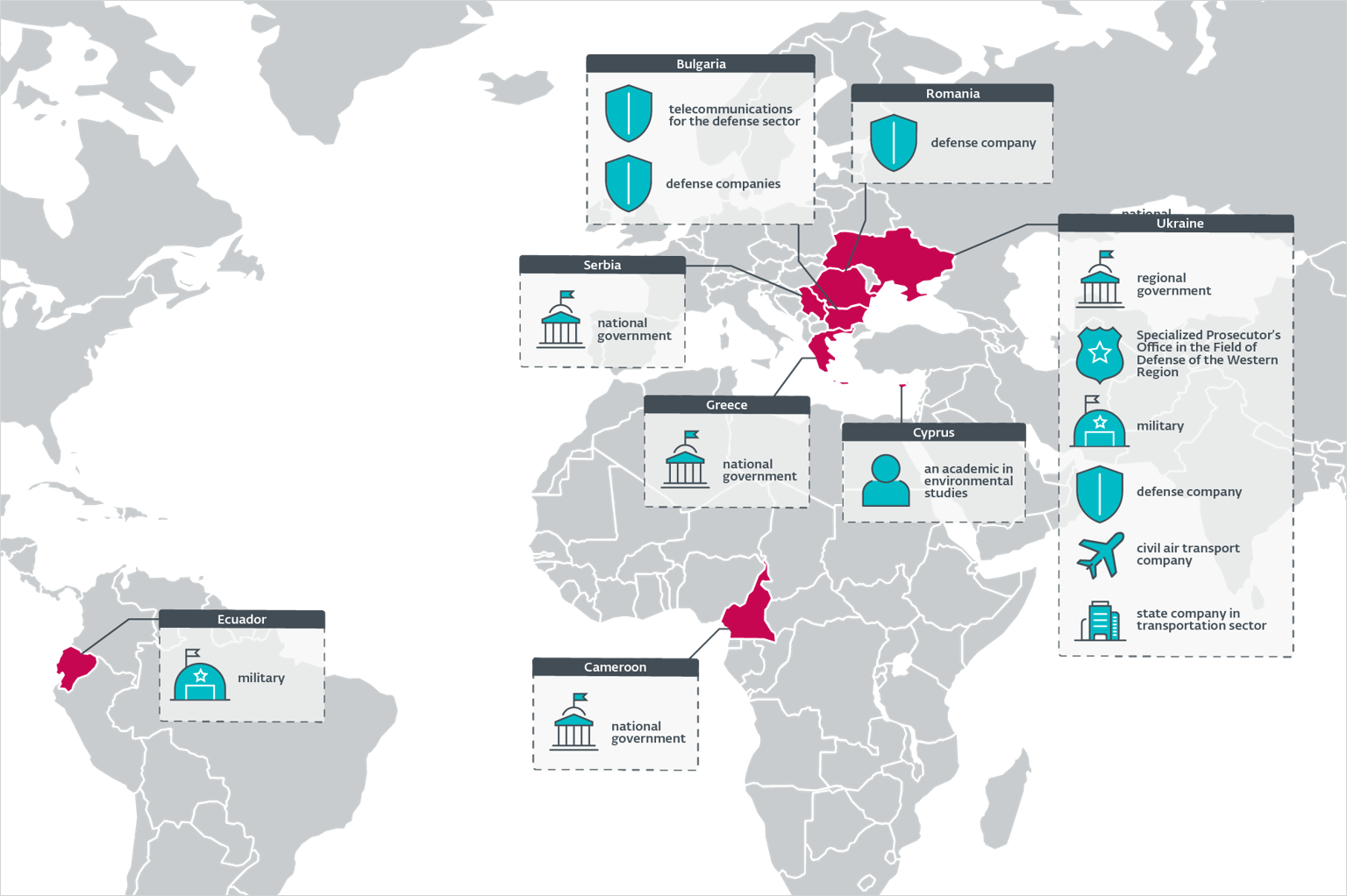

Μεταξύ των στοχευμένων οντοτήτων βρίσκονται οι κυβερνήσεις της Ελλάδας, της Ουκρανίας, της Σερβίας και του Καμερούν, στρατιωτικές μονάδες στην Ουκρανία και τον Ισημερινό, αμυντικές βιομηχανίες σε Ουκρανία, Βουλγαρία και Ρουμανία, καθώς και κρίσιμες υποδομές στην Ουκρανία και τη Βουλγαρία.

Ελάχιστη αλληλεπίδραση, μέγιστη ζημιά

Η επίθεση ξεκινά με ένα spear-phishing email που φαίνεται να προέρχεται από αξιόπιστη πηγή και αναφέρεται σε επίκαιρα γεγονότα ή πολιτικές εξελίξεις. Τα μηνύματα συχνά περιέχουν αποσπάσματα από πραγματικά ειδησεογραφικά άρθρα, προσδίδοντας αυθεντικότητα και μειώνοντας τις υποψίες του παραλήπτη.

Το επικίνδυνο σημείο βρίσκεται στο HTML body του email, όπου ενσωματώνεται ένα κακόβουλο JavaScript payload. Αυτό ενεργοποιεί μια XSS ευπάθεια (cross-site scripting) στο webmail browser page που χρησιμοποιείται από τον παραλήπτη. Το πιο ανησυχητικό είναι ότι αρκεί απλά να ανοίξει το email. Μετά δεν απαιτείται επιπλέον ενέργεια από τον χρήστη για να εκτελεστεί το payload.

Το script που εκτελείται είναι σχεδιασμένο να «ξεγελάσει» τον browser ή τον διαχειριστή κωδικών πρόσβασης του χρήστη, δημιουργώντας αόρατα πεδία εισαγωγής που ενεργοποιούν αυτόματη συμπλήρωση των αποθηκευμένων credentials του λογαριασμού email. Αν και δεν υπάρχουν μηχανισμοί persistence, η ζημιά γίνεται άμεσα, με τη συλλογή ευαίσθητων δεδομένων και διαπιστευτηρίων.

Επιπλέον, το κακόβουλο script αλληλεπιδρά απευθείας με το Document Object Model (DOM) και πραγματοποιεί HTTP αιτήματα προκειμένου να κλέψει δεδομένα όπως περιεχόμενα email, λίστες επαφών, ρυθμίσεις λογαριασμού, αρχεία σύνδεσης, στοιχεία για τη διπλή αυθεντικοποίηση (2FA), αλλά και αποθηκευμένους κωδικούς πρόσβασης.

Αφού συγκεντρωθούν, τα δεδομένα αποστέλλονται μέσω HTTP POST αιτημάτων σε προκαθορισμένες διευθύνσεις Command and Control (C2).

Κάθε κακόβουλο script είναι προσαρμοσμένο ανάλογα με την πλατφόρμα-στόχο, διαθέτοντας ένα εξειδικευμένο σύνολο λειτουργιών που του επιτρέπει να εκμεταλλεύεται πλήρως τα χαρακτηριστικά της συγκεκριμένης εφαρμογής webmail.

Ποιες ευπάθειες webmail χρησιμοποίησαν οι hackers;

Η επιχείρηση RoundPress εστιάζει σε ευπάθειες XSS (Cross-Site Scripting) που εντοπίζονται σε δημοφιλή προϊόντα webmail που χρησιμοποιούνται ευρέως από κυβερνητικούς και επιχειρηματικούς οργανισμούς. Μέσω αυτών των κενών ασφαλείας, οι hackers εισάγουν κακόβουλα JavaScript scripts.

Η ESET δημοσιοποίησε μια σειρά από τρωτά σημεία που αξιοποιήθηκαν στην καμπάνια:

- Roundcube – CVE-2020-35730: Μια stored XSS ευπάθεια, μέσω της οποίας οι επιτιθέμενοι εισήγαγαν κακόβουλο JavaScript απευθείας στο σώμα ενός email. Όταν το μήνυμα προβλήθηκε μέσω browser-based webmail session, το script εκτελέστηκε αυτόματα, υποκλέπτοντας credentials και άλλα δεδομένα.

- Roundcube – CVE-2023-43770: Τρωτό σημείο στον τρόπο που η πλατφόρμα χειριζόταν υπερσυνδέσμους. Η απουσία σωστού sanitization επέτρεψε την εισαγωγή

<script>tags μέσα στο περιεχόμενο των email, οδηγώντας σε άμεση εκτέλεση JavaScript κατά την προβολή του email. - MDaemon – CVE-2024-11182: Μια ευπάθεια zero-day XSS στον HTML parser του MDaemon Email Server. Οι εισβολείς κατασκεύασαν ειδικά διαμορφωμένα μηνύματα με παραποιημένα HTML χαρακτηριστικά και ετικέτες

noembed, επιτυγχάνοντας φόρτωση JavaScript. Το αποτέλεσμα ήταν η υποκλοπή credentials, η παράκαμψη 2FA μηχανισμών και η εγκατάσταση μόνιμης πρόσβασης μέσω application-specific passwords. - Horde – Άγνωστο XSS: Η APT28 προσπάθησε να εκμεταλλευτεί μια παλιά ευπάθεια XSS στο Horde τοποθετώντας ένα script στο <img onerror> handler . Ωστόσο, η προσπάθεια απέτυχε, πιθανότατα λόγω του ενσωματωμένου φιλτραρίσματος στις σύγχρονες εκδόσεις Horde. Το ακριβές ελάττωμα δεν είναι επιβεβαιωμένο, αλλά φαίνεται να έχει επιδιορθωθεί στο μεταξύ.

- Zimbra – CVE-2024-27443: Μια ευπάθεια XSS στο calendar invite handling της Zimbra. Unsanitized input από X-Zimbra-Calendar-Intended-For header επέτρεψε την εισαγωγή JavaScript στη διεπαφή χρήστη του ημερολογίου. Η APT28 ενσωμάτωσε ένα κρυφό script που αποκωδικοποιούσε και εκτελούσε JavaScript κατά την προβολή της πρόσκλησης.

Το 2025 χωρίς καταγεγραμμένη δραστηριότητα – αλλά όχι χωρίς ρίσκο

Παρόλο που η ESET δεν έχει εντοπίσει νέα περιστατικά που να σχετίζονται άμεσα με την εκστρατεία RoundPress μέσα στο 2025, οι τεχνικές που χρησιμοποιήθηκαν τα προηγούμενα χρόνια παραμένουν απολύτως επίκαιρες. Με τις ευπάθειες XSS να συνεχίζουν να κάνουν την εμφάνισή τους σε πλήθος δημοφιλών πλατφορμών webmail, το έδαφος παραμένει εύφορο για παρόμοιες επιθέσεις, αν οι οργανισμοί δεν ενισχύσουν τα μέτρα άμυνάς τους.

Η εκστρατεία RoundPress είναι ένα εξαιρετικό παράδειγμα της αυξανόμενης πολυπλοκότητας και στόχευσης στον τομέα της κυβερνοκατασκοπείας, ειδικά όταν πρόκειται για κρατικά υποστηριζόμενες APT ομάδες όπως η APT28. Αυτό που την καθιστά ιδιαίτερα επικίνδυνη δεν είναι μόνο η χρήση γνωστών και άγνωστων XSS ευπαθειών σε δημοφιλείς webmail πλατφόρμες, αλλά και η ελαχιστοποίηση της αλληλεπίδρασης του χρήστη: το απλό άνοιγμα ενός email μπορεί να οδηγήσει σε σοβαρή παραβίαση.

ΠΗΓΗ: BleepingComputer